結論からいうと、

- 一生使うならAuthy(オーシー)

- 2段階認証の設定できるサービスが30もないなら、日本語でシンプルに使えるGoogle 認証システム

上記2択となっており、IIJ SmartKey(スマートキー)はGoogle 認証システムの神アップデートにより、機種変更が超絶楽になったため現在は非推奨。

英語だということ以外「Authyの一人勝ち」だが、デメリットが多少あるので確認しよう。

2段階認証設定時に必要な情報保存や、セキュリティ意識向小ネタも紹介している。

2段階認証とは

メールアドレスやパスワード以外に1つ認証を増やす。

近年、仮想通貨によるアカウント不正アクセス防御として爆発的に知名度を上げたが、そこそこ前からある「アカウント強度底上げ機能」だ。

パソコンが盗まれても「ワンタイムパスワードトークン(6桁の番号のこと)がスマホにしかない」ため、アカウント情報が流出しようが、2段階認証のおかげでログインされない。

パソコンの話をしたが、スマホでも意味はあるのでやっておこう。

このセキュリティはもはや当たり前であり、設定できるなら必ずやるシリーズである。ゆえに、一生使うならAuthyが圧倒的にオススメ。

2段階認証突破のケース

今のところ突破されたという明確な報告はなく、「すべてどこかで流出していた」と思われる。

- フィッシング詐欺(偽サイトや不審なメール)に2段階認証を含め情報を入力した

- フリーWi-Fiや暗号化された共有Wi-Fiを使用したことがある

- 同じアカウント情報を使いまわしている

- マルウェア(ウイルス)感染、対策をしていない

- 共有端末

- 過去に端末の紛失・盗難があった

- 過去に盗まれているアカウント情報を変更せず、ワンタイムパスワードを盗み見される(悪人ガチ勢)

これら1つでも当てはまっていると流出経路を作っており、認識の甘さがソコソコでている点に注意しよう。

特に、「暗号化された共有Wi-Fi」・「過去系」は盲点であり、気づいたときには何が原因かサッパリわからない。

これでは企業が原因としか、最初は思えないだろう。

暗号化されたWi-Fi参考パスワードが公開された公衆無線LAN、暗号化されていても盗聴できる?(アカウント登録必須)

当然、これらは「2段階認証で対策するものではない」ので、意識するしかない。

設定していれば確かに底上げされるが、効果を100%引き出すなら「上記条件を守ることが前提」だと、なんとなく覚えておこう。

1つ言っておくが、あまりにもお粗末なことを除き、不正アクセスをされて悪いのは企業でも個人でもなく、犯人だけだ。

お粗末なパスワードをあまり変えずに強度を上げたり、盗み見に対応するテクニックは空き時間があれば確認するといい。

Wi-Fiの強化方法(VPN)が気になるなら、以下の記事が役に立つ。

おすすめ2段階認証アプリ

冒頭でも説明したとおり、電話番号があるのなら絶対にAuthy推奨だ。

Google 認証システムのマークがあったとしてもこれらのアプリで読み取れるので、安心してほしい。

一生使うならAuthy

複数の端末で使え、クラウド管理でバックアップにもなり、機種変更は同期するだけという利便性No.1アプリ。

欠点は「英語」・「電話番号(050不可)・SMS番号が必要」となっている。

英語は当サイトの「画像付き日本語解説」で大抵のことはやりすごせる。2段階認証設定サービスが30以上設定予定なら、よりこちらがオススメ。

ということで、「データSIM」以外の方はAuthyにするべきだ。

日本語でシンプルに使うならGoogle認証システム

Authyが使えないなら、選択肢はこちらしかない。

シンプルでわかりやすくもちろん日本語、しかも電話番号・SMS番号がいらないとはいえ、情報が増えると以下のデメリットが浮き彫りになる。

- アイコンがないので文字を読み必要がある(途中で結構なデメリットだと気づく)

- 30以上数が増えてくると探すのに時間がかかる

- 端末が1台でその端末を紛失すると詰む

- QRコードスキャン時に「別の端末でもスキャンする」などで対処は可能

2段階認証を設定できるサービスが30未満の「あまり使わない初心者用」、「2段階認証入門アプリ」的な位置づけで、増えれば増えるほど2段階認証アカウントを探す時間を取られる。

日本のサービスはまだまだ2段階認証対応が進んでいないので、将来ドンドン増えていく可能性が非常に高く、Authyの存在を考えると目劣りしがち。

なお、使わないという選択肢はない。

2段階認証設定時に一緒に保存するもの

「バックアップコード(Backup Code)」と「シークレットキー(Secret Key)」というものはバックアップになり、正しく保存すると緊急時の保険になる。

これらはQRコードの近くに「非常に長い文字列」として表示されているか、「バックアップコード(Backup Code)」・「シークレットキー(Secret Key)」・「別の方法で設定する」的な文言の場所にあるはずだ。

桁数はバラバラでよくわからず、とりあえず保存しておけば良い。

保存場所は「デジタルの劣化しない暗号化されている場所」が良く、パスワード管理ソフトや端末・クラウド暗号化ソフトが激烈にオススメ。

バックアップコードとは

スマホなどの端末を紛失・盗難した際に、「設定したサービスの2段階認証をリセット(無効化)」、または「1回限り2段階認証の代わりになってログインできるコード」のこと。

基本的には6桁のコードを入力するページに「端末を紛失しましたか?」・「別の方法で認証しますか?」的な項目があるか、公式サイトのヘルプにバックアップコード入力ページが記載されており、そこでリセットすることになる。

シークレットキーとは

QRコードが何らかの理由で読み取れないときに、「手動で入力する文字列」のこと。

バックアップコードは「保存して!」と言われるのに対し、こちらは一切言われないので無視されがちだが、このシークレットキーを他の端末で入力すれば、そちらでも同じワンタイムパスワードが表示される。

つまり、「ワンタイムパスワードのシステムを文字列にしたもの」である。

バックアップコードと見分けがつかないなら、2段階認証アプリに文字列を入れてみて、「登録できたらシークレットキー」、「登録できなければバックアップコード」だ。

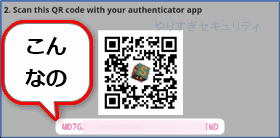

QRコードの保存

QRコードはシークレットキーをQRにしたものなので、「中にシークレットキーが入っている」。

バックアップコードとシークレットキーを表示してくれないサービスもあるので、QRコードの画像を保存しておけば無理矢理バックアップを作成できるってわけだ。

画像は容量の問題もあり、別の抽出方法も紹介。

QRコードを「2段階認証アプリの読み取り」ではなく、「普通のQRコードアプリで読み取る」と文字列が表示される。

他にも「QR スキャン」とアプリの検索をかけたり(数多のアプリが問題ないかどうか調査していないため、有名どころの利用推奨)、カメラにQRコード読み取りがついていることもある。

ちなみに、上記QRサイトにシークレットキーがバレても、アカウント情報がないから不正アクセスできないので安心だ。

テクニック(バックアップコードを別の場所に保存)

私はやっていないのだが(盲点)、この記事のコメント欄で「ハッとした高等テク」を教えてもらった。

小生はID,PWと別のPW管理ソフトに保存しています。

引用:しげしげさんのコメント

「パスワード管理ソフトに侵入された場合」を想定するなら、2段階認証のコード(バックアップコード・シークレットキー)を別の場所、理想は別のパスワード管理ソフトに閉まっておくのがベストだ。

同じ場所に入れてしまった方はこの事実を胸に刻み、どうするか悩もう。

(∩゚д゚)きこえなーい

流出経路を断つ

途中でも紹介したが、Wi-Fiを強制的に暗号化して自分専用にする「VPN」、メモ(バックアップコード)や画像も暗号化できる「パスワード管理ソフト」など、防御手段は存在する。

当サイトは無料で使用する方法も紹介しており、有料でも月々約219円といったセキュリティアップの割に安すぎなVPNサービス、パスワード管理ソフトに至っては自称ガチ勢が説明するので、大幅なセキュリティ意識向上を期待できる。

コメント

2FAS使ってるけど移行しようかなぁ

GoogleDriveにバックアップ取れるのがめちゃくちゃ便利だったからずっと使ってたんだけど

2FASを初めて知ったのですが、それならそれで移転する必要がないような気がします。

というか、2段階認証の移転って大量になりがちですし、ミスが怖いから安易に勧められない(゚~゚o)

2FASは電話番号要求しないしGDriveにバックアップ取れるしいろんなサイトのアイコンあるんで結構好きなデザインしてるんですよねえ

2FASの回し者みたいになってる( Ꙭ)

でもいいですねこれ……どうせ紹介するなら日本語対応かつオープンソースかなぁとか思ってたんですけど、時間があったらネタにさせていただきます!

最近になってネット上のセキュリティについて考え始めました。Bitwardenの使い方を調べていたら貴サイトを発見しお世話になっております。このサイトを知る数日前にGoogle Playで評価が高かったのでマイクロソフトの認証アプリを使い始めたのですが、安全性に劣るのでしょうか。Authyに変えた方が良いのか悩んでいます。

認証アプリの安全性はほぼ気にしなくてOKです∩(・∀・∩

※2段階認証コードが漏洩したところで、パスワードがなく各サービスにログインできないため。

Microsoft Authenticatorは日本語対応ですし、大変使いやすいと思います。

元々Authyを紹介しちゃってたんで、書くのをサボってるのが本音ですね(´ε`;)

ちなみに、「2段階認証アプリはAuthyしか受け付けていない」サービスは海外に1%くらいの確率で存在するので、全対応を考えるとAuthy一択でございます。

「1%ならMicrosoftでいいじゃん!」

って思うかもしれませんが、同じ機能のアプリ2つは完全に無駄なので私はAuthy派でございます。

# 私も素人なので話半分でお願いします。

> パスワードが誕生日でも、「記号を含めた64桁のパスワードになるほどの強度」

パスワードに必要な強度はサービス側の個人情報流出事故を想定するか否かで大きく変わります。

十分に長いパスワードならば個人情報が流失しても

サービス側が常識的な対策をしていれば不正ログインされませんが

ワンタイムパスワードの場合、個人情報流出事故対策の機能はないと考えるのが自然でしょう (説明は長くなるので省略します)。

また、そもそもの話として、ワンタイムパスワードの秘密鍵自体が64桁もありません

また「どこかで流出していた」の例はおかしいのではないでしょうか。

盗聴のリスクに強いのがアプリ方式のワンタイムパスワードでしょう。

SMS認証方式の2段階認証ならばいろいろ盗聴の危険があるらしいですが、

専用アプリで行うならば、ワンタイムパスワードは端末上で通信なしに生成されますし

最初のQRコードの受け渡しも常識的にはTLSで保護されるので盗聴の可能性はありません。

「同じアカウント情報を使いまわしている」というのも意味がわかりません

ワンタイムパスワードの秘密鍵はサービス側が決めるのでそもそも使い回しは不可能です。

そもそもユーザ側で流出しても大丈夫ってのがワンタイムパスワードのメインの売りであるはずなので

流出だから突破ではないという主張はズレている気がします。

認証アプリ形式の2段階認証の利点はまとめるとこんな感じでしょうか

– キーロガーやフィッシング攻撃などの緩和(リアルタイムでログインされる高度な攻撃は防げない)

– 非常に弱いパスワードをそこそこまともにする

– SMS認証と比較して盗聴に強い

– デフォルトではスマホの保護された領域に保存されるので、マルウェアの侵入に強い

これはフォートナイトユーザー向けへの謳い文句であり、特に意味は狙っていません。

別の言い方だと「フォートナイトユーザーへ向けたやる意味がありそうなインパクトな文言」として使っているだけだったりします。

これが仮に嘘だったとしても「どうにかして導入させる」方に力を使った感じですね( Ꙭ)

すでに流出したアカウントを何も変更せずに、その状態で追跡されて後ろから見られるという奇跡に近い確率のことです。

書いてる最中に思いついちゃったシリーズ!

うーんうまく言えませんが、変更の予定はないです。

「キーロガーやフィッシング攻撃などの緩和」はよくまとまっているので、今後注目効果としておそらく使わせていただきます。