Authy(オーシー)ならクラウドのおかげで自動バックアップになり、機種変更も同期するだけで楽チンだ。

「Google認証システム」は機種変更が楽になったとはいえ紛失時が面倒だし、「IIJ SmartKey」は1つずつしかエクスポート(書き出し)できないため実質利便性No.1の2段階認証アプリだろう。

それでは、Authyのクラウド管理が安全・便利だということと、Authyの使いやすさを説明していく。

もうずっとAuthyのままでいい。

Authyのメリット

- 複数の端末で使える

- 最低限のバックアップは確保できる

- 機種変更は同期するだけ

- 公式ロゴ(アイコン)で見分けが簡単

- Authyでしか2段階認証を使えないサービスがある(約1%でレア:私の環境だとビジネス関係の2件くらいのため、ほとんどの人には関係ない可能性あり)

となっており、利便性は2段階認証アプリ最強だが、「英語しか対応していない」せいか避けられることも多いようだ。

ハッキリいうとバックアップの面倒さより英語のまま使うほうがマシ。

最近ではMicrosoft Authenticatorやオープンソースアプリ(中身のプログラムを確認でき、不正がしにくい)もオススメだが、やはりたまにあるAuthyでしか使えないサービス用の関係でやりすぎセキュリティではAuthy最強としている(いきなりAuthy縛りをされても困る)。

画像とか記事で「Authy最強!」ってだいぶ前から言っちゃってて、それを変更するのが面倒だからだよ∩(・∀・∩

デメリット

- 英語

- 電話番号(050不可)かSMS番号が必要

- オープンソースではない

「データSIM」のみは不可のため、SMS番号は入手しておこう。

アプリの英語は慣れると問題ないが、やはり英語の抵抗力がない方からすると非常にストレスだし、何か不具合になった際のサポートも英語で送信しなければならない。

データSIMやどうしても英語が嫌な方は、日本語でシンプルに使える「Google認証システム」にしよう。

また、オープンソース(不正がしにくい)ではないのでプログラムの中身を確認できないが、2段階認証コードをAuthyに利用されたとしても、Authyはパスワードを知らないため何もできない=基本無視でいい。

まったく問題のないクラウド管理

まったくは言い過ぎかもしれないが、2段階認証のコードとアカウント情報を「同時に見られなければ」問題はない。

Authyに侵入されただけでは6桁のコードは役に立たず、別にアカウント情報が必要だからだ。

もちろんアカウント情報がすでに流出していたらアウトだが、「どちらかが流出している状態」は異常であり、それ以前の問題である。

私の中では紛失・盗難から流出するものだと思っているので、流出経路をある程度知って防御力を高めよう。

Authyのセキュリティはこれで十分なのだ。

ダウンロード・インストール

公式サイトのDownload – Authyページにアクセスし、ダウンロードしてこよう。

この記事ではAndroid版で説明していく。

インストールが終わったらそのまま開こう。

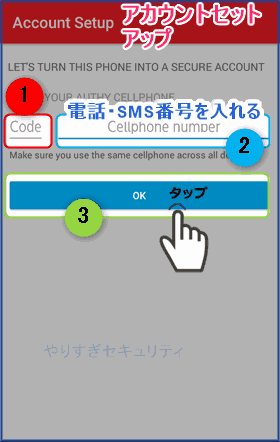

アカウント作成

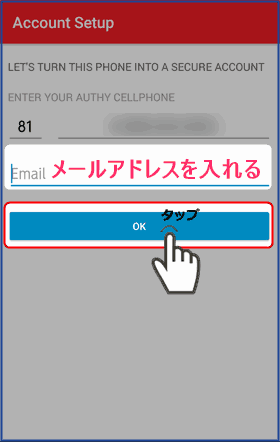

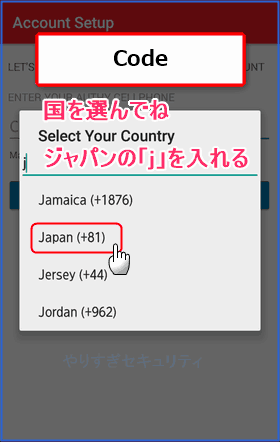

「Code」をタップして「81のJapan」を探し、電話番号・SMS番号を入力する。

「番号最初の0」は抜かさなくていい(そのまま入れるということ)。

今度は「Eメール入力項目」が出現するので入力。

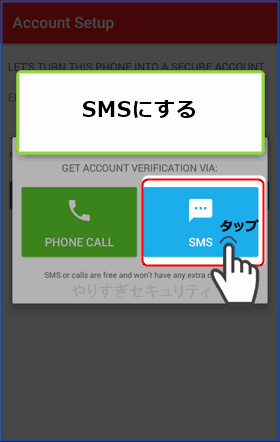

すると、音声認証かSMS認証どちらかを選択できる表示がでてくるが、英語を聞き取れないのでSMSにしよう。

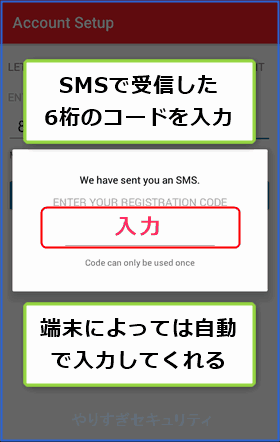

端末に入っているショートメッセージサービスに6桁のコードが届き、そのコードを入力。

入力しなくても自動でコードを読み取って次の画面が出現することもある。

そのまま読み進めよう。

使い方

英語に慣れるしかないが操作自体はシンプルで、だいたい4タップで完結する。

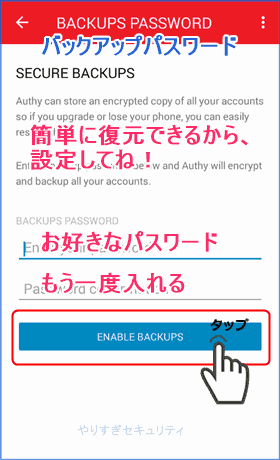

バックアップパスワード設定

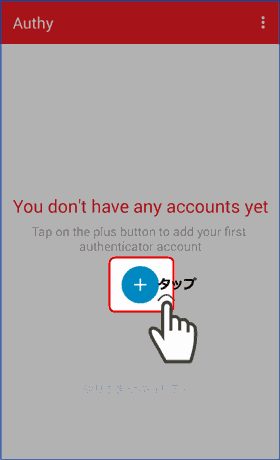

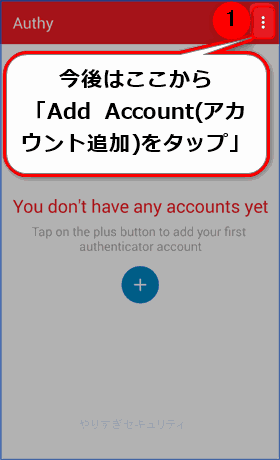

中央の「+」をタップ。

初回なら「SECURE BACKUPS(安全なバックアップ)」表示がでるので、パスワードを設定していこう。

パスワードに不満があるなら、せめて底上げしておこう。

すると、QR読み取り選択が出現するので次へ進む。

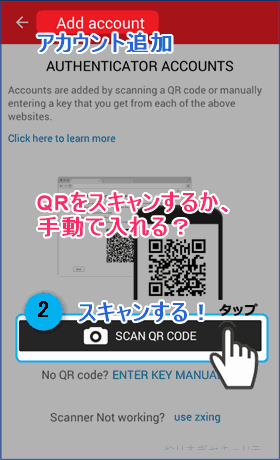

QRコード読み取り(スキャン)

2段階認証のアカウントを追加できる表示がでているので、「SCAN QR CODE(スキャンQRコード)」をタップしQRコードを読み込もう。

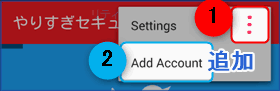

でていなければ右上の「︙」をタップし、「Add Account(アカウント追加)」を選択。

今後はこの動作で追加していく。

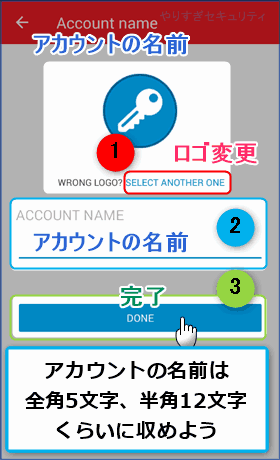

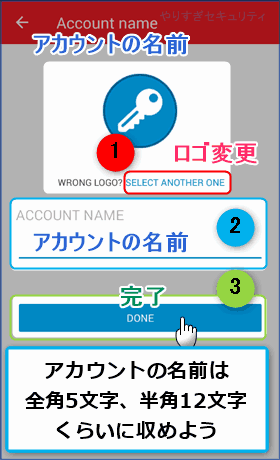

読み取るとロゴ(アイコン)と名前を付けられる。

「複数同じアカウントを持っていても判別できる名前」を付けよう。

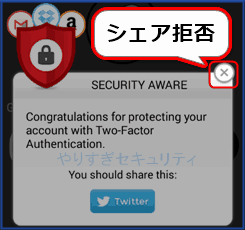

初回やキリの良い登録数になると「シェアしてください表示」がでる。

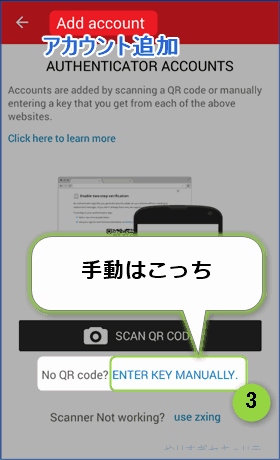

シークレットキー読み取り(手動入力)

手動入力が面倒ならAndroid専用Google レンズ、iOSはSafariに画面のQRコードを読み取る機能があるのでオススメ。

参考どうやってアクセスする? iPhoneに表示中のQRコードをカメラで撮らずに読み取るワザ | できるネット

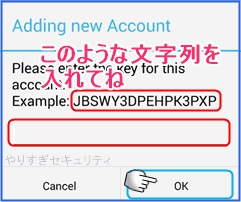

それ以外は「︙」をタップして「Add Account(アカウント追加)」→ 2段階認証のアカウントを追加する表示の下にある「ENTER KEY MANUALLY(手動でキー入力)」をタップ。

「このような文字列だよ」と例を表示されたら、コピーしたシークレットキーを貼り付けよう。

シークレットキーのほとんどはQRコードの近くに「非常に長い文字列」が表示されているか、「Secret Key(シークレットキー)」・「別の方法で設定する」的な文言の場所にあるはずだ。

あとはスキャンと同じようにACCOUNT NAME(サービス名)に「複数同じアカウントを持っていても判別できる名前」を付けよう。

ロゴ・名前・デザイン変更と削除

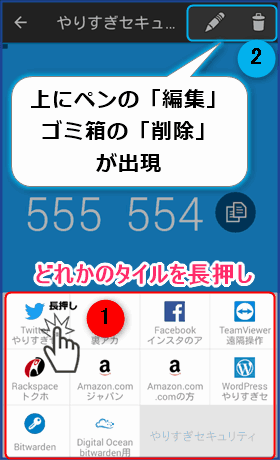

「長押し」するとロゴ・名前変更ができる「ペンマーク」と、削除の「ゴミ箱」が出現する。

後は変更・削除するだけだ。

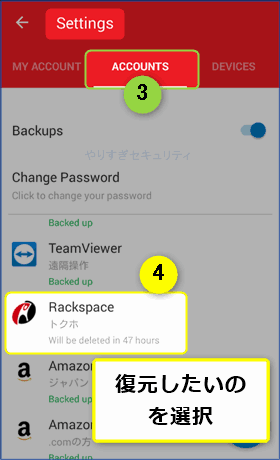

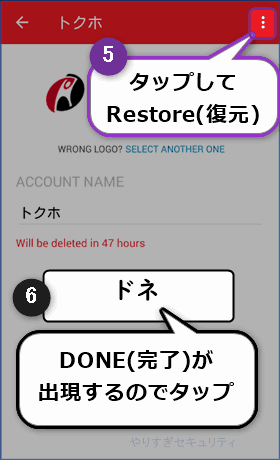

削除しても48時間はAuthyに残り、「Settings(設定)」→「ACCOUNTS(アカウント)」→「復元したい項目」→「Restore(復元)」をタップして復元できる。

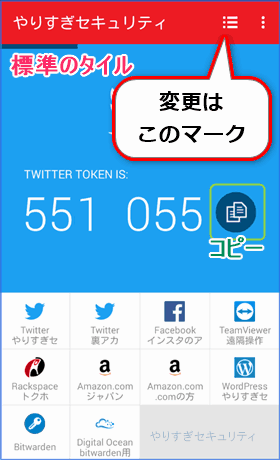

デザインの変更は「︙」の「隣にあるマーク」をタップすると、タイル型からリスト型に変更可能。

リスト型も同じように「長押し」すると、ロゴ・名前変更・削除ができる。

セキュリティ設定

4タップくらいで設定できるので、とりあえずやっておこう。

アプリケーションロック

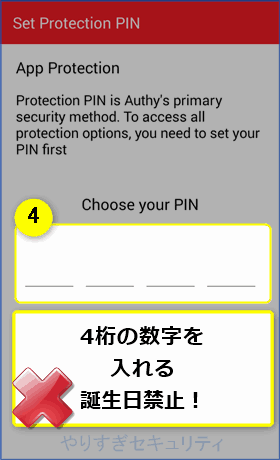

4桁のPINかiPhoneならTouch IDで指紋認証を設定でき、iPhoneではないのでPINの説明をするが、場所は同じはずだ。

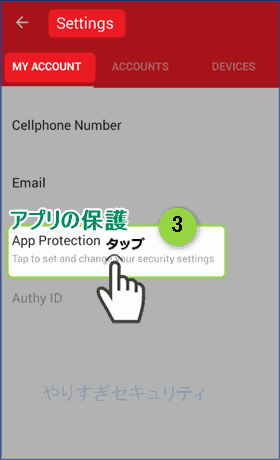

「Settings(設定)」→「MY ACCOUNT(マイアカウント)」の「App Protection(アプリの保護)」をタップして、電話番号や誕生日を避けたスマホロックとは関連性のない4桁を付けよう。

設定が終わると「設定解除と今のPINを変更する画面」になり、今は用がないので無視。

PINの強化方法も以下の記事を参考にして強化されたし。

複数端末許可・削除

端末をこれ以上登録させたくなかったり不要になった端末は削除することができるが、「Allow multi-device(マルチデバイスを許可)」をOFFにしたら18時間くらいONにできなかった。

「Settings(設定)」→「DEVICES(端末)」の「Allow multi-device(マルチデバイスを許可)」にこの項目があり、基本的にはONのままでいい。

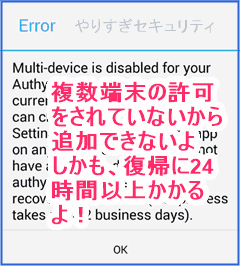

ちなみに、複数端末を無効化した状態で登録すると、以下のようなエラーがでて登録不可。

一応設定を解除できる手段が用意されているが、電話番号・SMS番号が必要で、復帰に24~96時間かかることを覚えておこう。

そうするとアプリの設定がすべて解除され、最初からアプリを使える状態になるらしい。

当然、バックアップをしていなければ何も残らず絶望する。

公式サイトAuthyアカウント復元(英語)

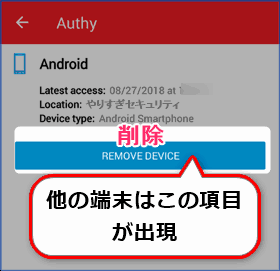

次に、不要な端末を確認しよう。

「This Device(この端末)」は接続中の端末なので、「Your Devices(他のあなたの端末)」をタップ。

「Your」の方だぞ。

これで不要な端末を削除できたはずだ。

複数端末で使用する:機種変更や紛失用

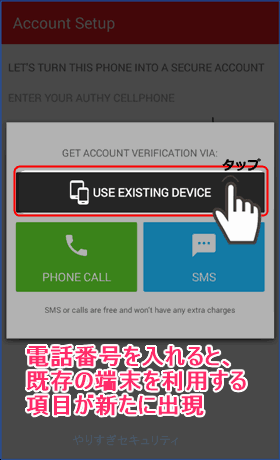

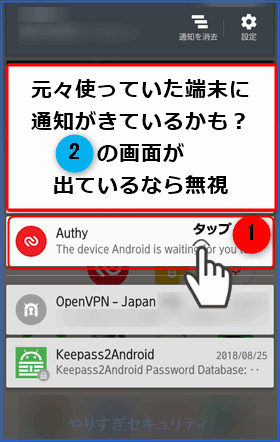

同じように別の端末でアプリをインストールし、最初に使用していた電話番号(SMS番号)を入力すると、PHONE CALL(音声:紛失時向け)・SMS(紛失時向け)・「USE EXISTING DEVICE(既存のデバイスを使用する)」が出現するのでタップ。

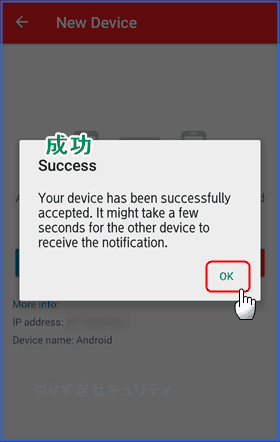

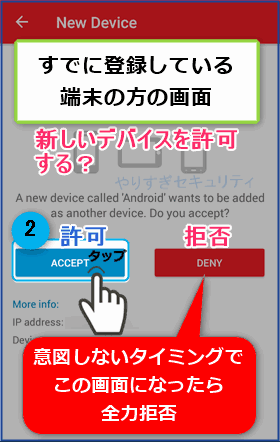

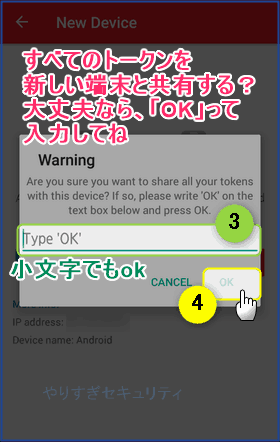

USE EXISTING DEVICE(既存のデバイスを使用する)の場合、「元々使用していた端末」のステータスバーに項目が出現(出ないかも)、タップすると「新しい端末を許可しますか?」と聞いてくるので、「ACCEPT(受諾)」を選択して許可 →「OK」(小文字でも可)と入力してOK!

すると最後に「Success(成功)」表示がでてくるので、OKを押すと別の端末でも同じワンタイムパスワードを使えるようになる。

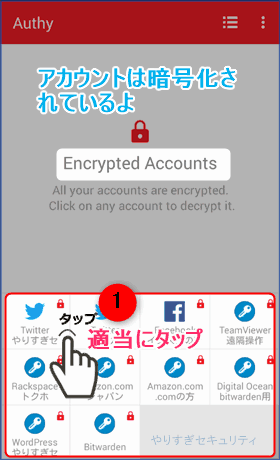

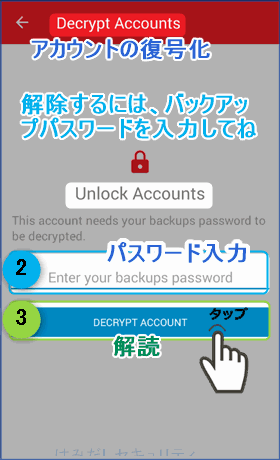

ここからは「バックアップパスワードを設定していたとき」の画面になる。

以下のようにワンタイムパスワードがきちんと暗号化された状態だ。

何でもいいので項目をタップすると、「バックアップパスワードで設定したパスワードを入力して」と言われるので、入力するとすべての暗号化が解除され正常に使えるようになる。

セキュリティと注意力を高める

2段階認証設定で「バックアップコードやシークレットキーの保存場所」に迷っているなら、メモも暗号化されるパスワード管理ソフトを導入しよう。もちろん無料だ。

当サイトはパスワード管理ソフトの紹介に自信を持っているので、是非一読されたし。

クラウドストレージや端末丸ごと暗号化はこちらがオススメ。

そもそも紛失したら終わりなので、紛失時の対応力も向上させよう。

コメント

こんにちは。とても参考になります。ありがとうございます。近いうちにAuthyをインストールしようと思っています。

なんだかんだで丸一日潰れるかも(´ε`;)

Authyはクラウド同期とDesktop版があるので、その便利さに浸りまくった後に他の2faを試すと「Authy以外の(私が気に入った)2faアプリだと毎回スマホで6桁を確認」と「他の(私が気に入った)2faアプリにはdesktop版がない」が辛くなって、authyのアカ削除依頼を今日取消したほどにauthyに助けられてます。オープンソースではなく、電話番号とメアド要でもやっぱりauthyが一番楽です。しかしイン/エクスポートがないのでAegisと併用してます。

PCだけでID/パスワードと2faが完結する快適さ!

「Twillo フィッシング データ漏洩」を知ってもなおAuhtyが一番使いやすい・・・

私もデスクトップ版使い始めちゃった。

スマホ紛失のバックアップ用だけど( Ꙭ)

わかりやすいのはこれかな。

Twilioへのフィッシング攻撃は、多くの二次被害を生む可能性がある | WIRED.jp

社員に直接攻撃は、どうしようもなさすぎて悲しい( ˃̣̣̥᷄_˂̣̣̥᷅ )

「複数端末で使用する:機種変更や紛失用」の項目について質問です。

AndroidスマホAで各サイトの2段階承認を追加登録しました。

記事を参考にスマホBでも見られるようにしてみました。

その後、スマホAでACCOUNT NAME(サービス名)を変更した場合、

スマホB側ではサービス名は変更なりませんがこれは仕様でしょうか?

また、並べ替えなどをしても端末間では反映ならないのも同じでしょうか?

最後にですが、

紛失した際は「どうにかして携帯会社から電話番号を受信できる端末を手に入れる必要」がある。時間はかかるが詰んではいないだろう。

と記載なっている部分がよく理解できませんが、

別端末(電話番号あり)を準備できればAuthyアカウントでログイン出来るということでしょうか?

私の今の環境だとテストできませんが、仕様っぽいですね(´ε`;)

そうです∩(・∀・∩

その場合は、「USE EXISTING DEVICE(既存のデバイスを使用する)」という項目で復号化可能です。

既存の端末が存在しない場合は、登録しておいた電話番号で通話かSMSを受信することになるため、どうにかして電話番号を受信できる端末を用意しよう!ということです。

ご返信、ありがとうございます!

外出先でワンタイムパスワードが必要になることもありますが、ごくたまになので、運用で工夫をすれば何とかなるかなと。あと、外出先ではまず使わない、オンラインバンキングの認証アプリを、普段使いのスマホから2段階認証専門端末に移してまずは様子を見ようかなと思っていました。家に、あまり使わない古いスマホを置いておかないといけないのだけが不便ですが。

でた(´ε`;) 100人中100人が嫌いなやつ……

その方向が最適解だと思います!

いつも非常に有益な情報を配信していただき、ありがとうございます。

2段階認証アプリですが、いつも持ち歩くスマホに入れておくのって、少し怖かったりしませんか?特にスマホにパスワード管理アプリと2段階認証アプリが入っている場合、そこがパスワード管理全体で見た場合の弱点にならないかと心配で。もちろん、パスワード管理アプリに強力なマスターパスワードを掛けたり、紛失時にリモートワイプをすればリスクは軽減できますが。

2段階認証アプリだけ古いスマホなどにインストールして、その端末を家に置いておくという手段を考えたのですが、同じなことをしていらっしゃる方はいますか。

私はしていませんが、アリですねね∩(・∀・∩

古いスマホは大体、2段階認証アプリのバックアップとして使うのが一般的ですし、オフラインでも動くから素敵。

「外出先でワンタイムパスワードを入力する機会」もほぼないのかな? そうなるとその作戦はありです!