当記事は商売のように広告料を得るリンクを採用。記事の出来が悪ければ容赦なく避け、情報だけ頂くといい。

Windowsの起動時サインイン(ログイン)にYubiKeyを設定していき、ユーザー名(それ用のものを作成:毎回入力)+パスワード+YubiKeyが必須の状態を作り出して「紛失激強耐性」を狙う。

なお、BitLockerでの記憶装置暗号化をすでにやっている方向けで(後でも可能)、やらないとWindowsセーフモードで解除可能らしいため必須の模様。

※BitLockerはHomeエディションでも、ノートパソコンならほぼデフォルトで暗号化されているはず。

Windows起動前にVeraCryptのパスワード入力を求められるため、「Windows起動時サインインに2段階認証を設定」でパスワード2回入力となってしまう。

なので、普通に指紋認証か顔認証をWindows Helloの方で設定し、YubiKeyを使わなくても良いだろう。付いていないならなんとも言えない。

先に述べておくと、万人にオススメできる方法ではないほど元が初心者向けではないが、詰まないよう保険をかけつつ初心者でも挑戦できるようにしておいた。

なお、とにかく公式にあるどぎつい長文英語を参考にしており、解決しなければYubico Login for Windows Configuration Guide – Yubicoを確認。

どのYubiKeyが万能? や仕様は以下の記事を参照。

- ステップ.1対応YubiKeyの用意・ある程度のデメリットと仕様を理解

上級的な内容を結構すっ飛ばすため

- ステップ.2ローカルアカウントにする

すでにローカルでも要確認、わからなくても要確認、BitLockerの回復キーも確認

- ステップ.3専用ソフトYubico Login for Windowsのダウンロード・インストール

- ステップ.4ちゃんとした設定とリカバリーコードの発行

- ステップ.5【わざと最後】ローカルアカウントパスワード以外のWindows Helloを削除

PINや生体認証を削除しないと、YubiKey以外でもサインイン可能である

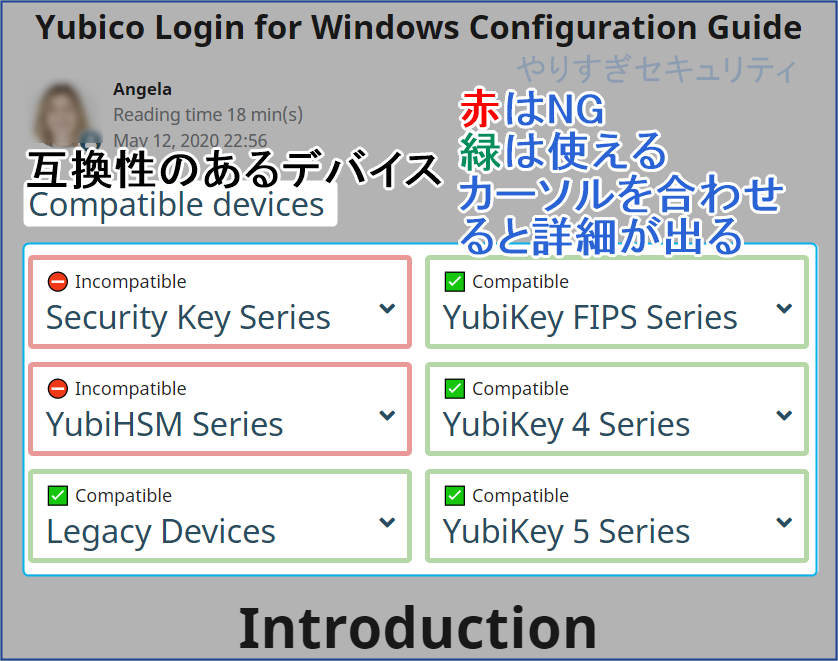

用意するものは黒いYubiKeyでOK

最新の対応状況は公式ブログの冒頭へアクセス。

わかりやすくいうと、

- 青いセキュリティキー(YubiKey呼びではない):使えない

- 黒いYubiKey:だいたい使える

- YubiKeyのバージョンが4以上:だいたい使える

- コレさえあれば大体使えるYubiKey 5 NFC:やっぱり使える

公式か正規代理店を勧める理由は以下。

参考購入方法:公式か正規代理店から買うこと | やりすぎセキュリティ

仕様:セキュリティの2段階認証と利便性の生体認証

| 2段階認証 | 顔認証 | 指紋認証 | PIN | |

|---|---|---|---|---|

| 利便性 | ||||

| セキュリティ | ||||

| 偽造耐性 | ||||

| サインイン方法 | コレのみ | PINも可能 | PINも可能 | コレのみ |

実は「Windows Helloの生体認証設定時にPIN設定も必須」となっており、PINのみより入口を増やしている生体認証のほうがリスク増加(といいつつ、PINはその端末でしか使えないため実際のリスクは低)。

※「生体認証の調子が悪ければPINで入力」というスマホおなじみ方式である。

そこに生体認証は偽造問題も浮上してくるため、PINよりセキュリティは下がるイメージだ。

顔認証はバランス最強なので、記事を見て絶望したら「顔にしよう!」と鞍替えしてもいい。

なお、セキュリティキーのみでパスワードレスは設定不可である(後述:苦言:Windows起動時サインイン(ログイン)にキーのパスワードレスは存在しない)。

強烈なデメリット:Microsoftアカウントの同期はできない

ローカルアカウントにする必要があるため、Microsoftアカウントとの同期はできず、パソコン初期化や乗り換え時に面倒な初期設定を強制される。

参考Windows 10のMicrosoftアカウントとローカルアカウントの違い | パソコン修理・サポートのドクター・ホームネットがお届けするコラム

といっても、同期したいタイミングでMicrosoftアカウントと連携すれば、再度その時の設定がクラウドの仕様上蘇るはず。

そんなにWindowsの機能使っていないからわからなーい(゚~゚o)

また、Windows備え付けのメール・カレンダーやOneDrive・Officeなどのアプリはいちいちインストール必須?(利用していないためよくわからない)

というわけで、元々ローカルアカウントの方でもどうなっているか確認、切り替えをしていく。

【要確認】Microsoftアカウントからローカルアカウントへ切り替え

ここから設定が始まる。

後からやると公式の記述と違い意味不明になるため(体験談)、必ず先にローカルアカウントにしよう。

元々ローカルアカウントでも、ユーザー名を忘れていれば詰むので要確認。

- ステップ.1Microsoftアカウントからローカルアカウントへ切り替える

元々ローカルアカウントでも要確認

- ステップ.2BitLockerの回復キーを保存していたか確認(しなくても良い)

元々ローカルアカウントの方はユーザー名確認、BitLocker回復キー確認はスキップ

- ステップ.3今後Windows起動時サインインする際のユーザー名・パスワードの設定

仕事はパスワードとYubikeyがするので、ユーザー名は自由

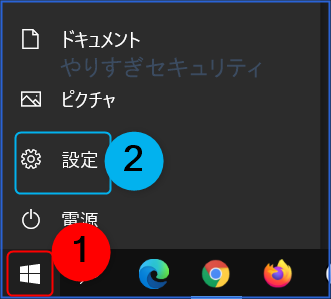

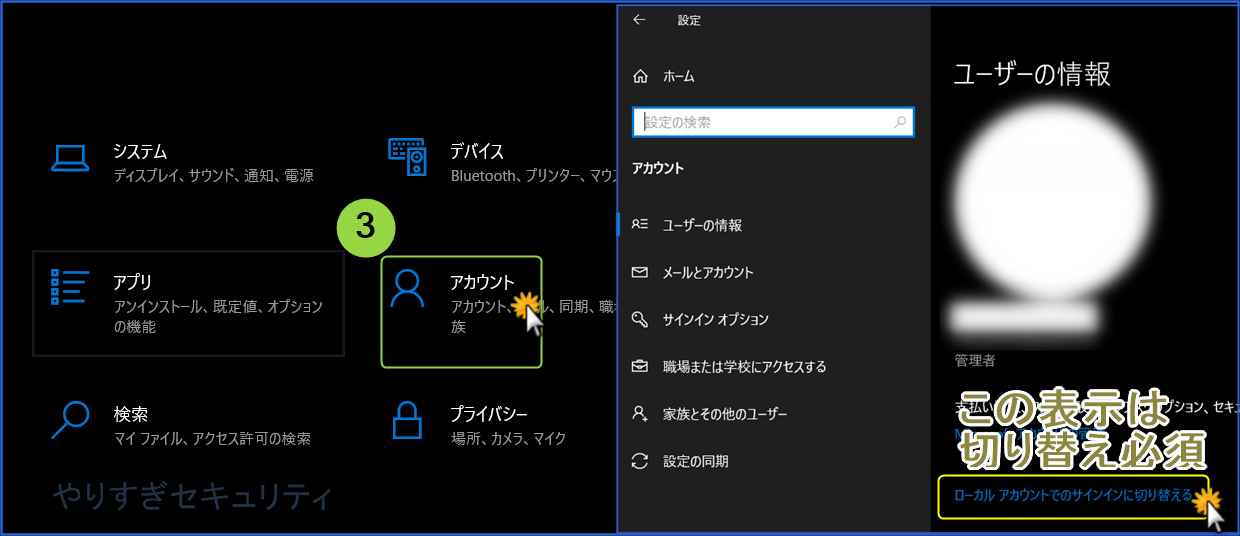

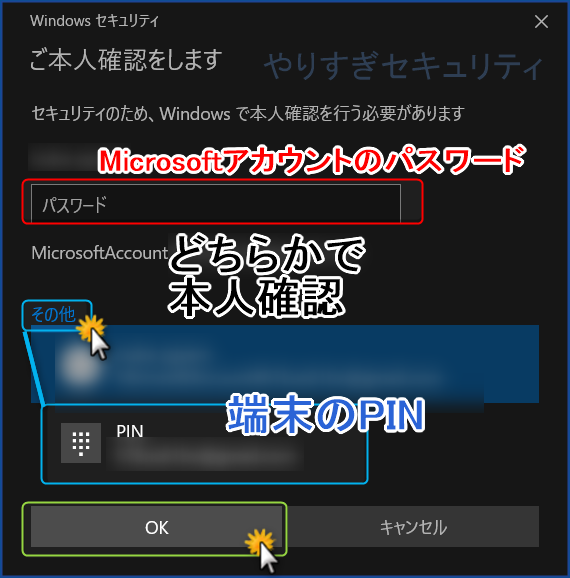

デスクトップ左下のWindowsマーク → 設定 → アカウントへ進むと「ユーザーの情報」にたどり着くので、「ローカルアカウントでのサインインに切り替える」の部分を見よう。

そのとおりの文字が書いてあれば、「Microsoftアカウントで起動時にサインインしていた」ということなので切り替える必要あり。

逆に「Microsoft アカウントでのサインインに切り替える」と書いてあれば、ローカルアカウントなので切り替える必要はないが……。

ローカルアカウントだった方は元々ローカルアカウント専用の「詰み防止策」まで読み飛ばそう。

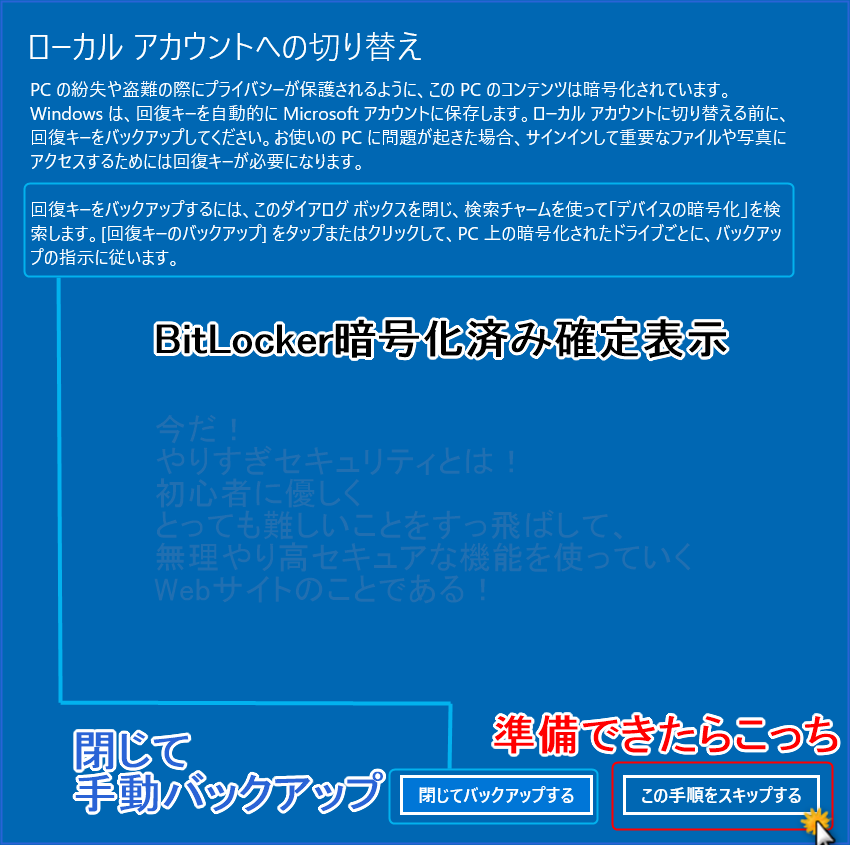

先へ進むと青い「ローカルアカウントへの切り替え」表示が出現(BitLocker暗号化済み確定)、BitLocker回復キーのバックアップが済んでいるかおそらく覚えていないため、公式で確認すること。

公式BitLocker 回復キーの確認(Microsoftアカウントへサインイン(ログイン)必須)

※BitLocker適用時に自ら拒否していない限りは「Microsoftアカウントに回復キーをアップロードされているはず」。

この回復キー確認、「ローカルアカウントへ変更する際に出た表示」だから案内しているだけで、YubiKey設定でコレが必要になることはまずない。しかも、過去の自分は重要な回復キーを保存していないわけもない。

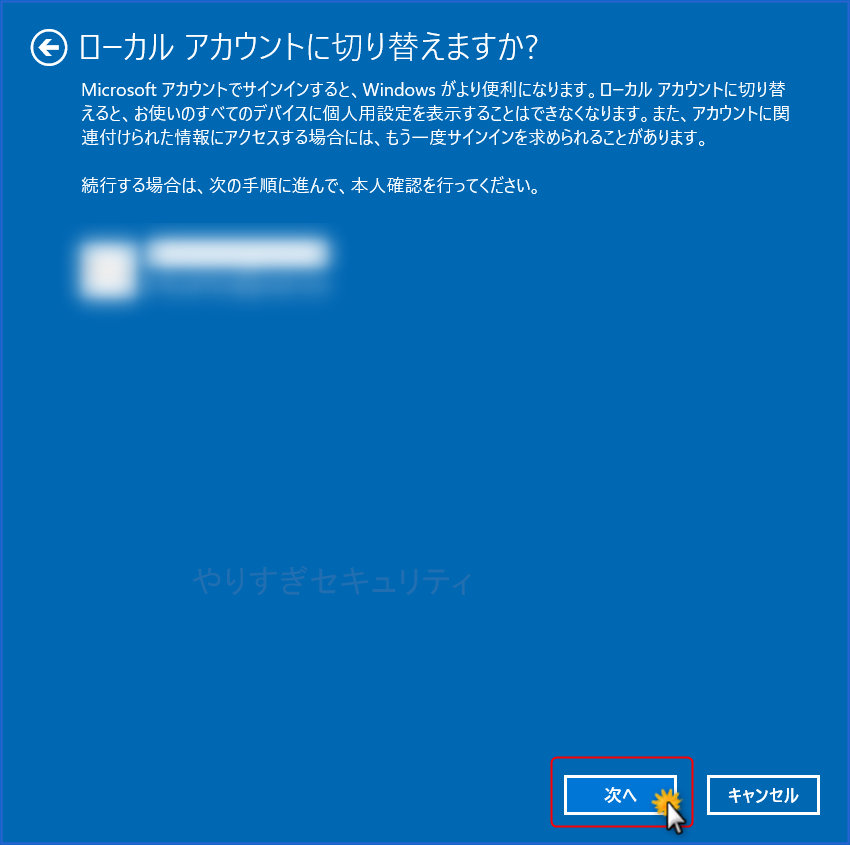

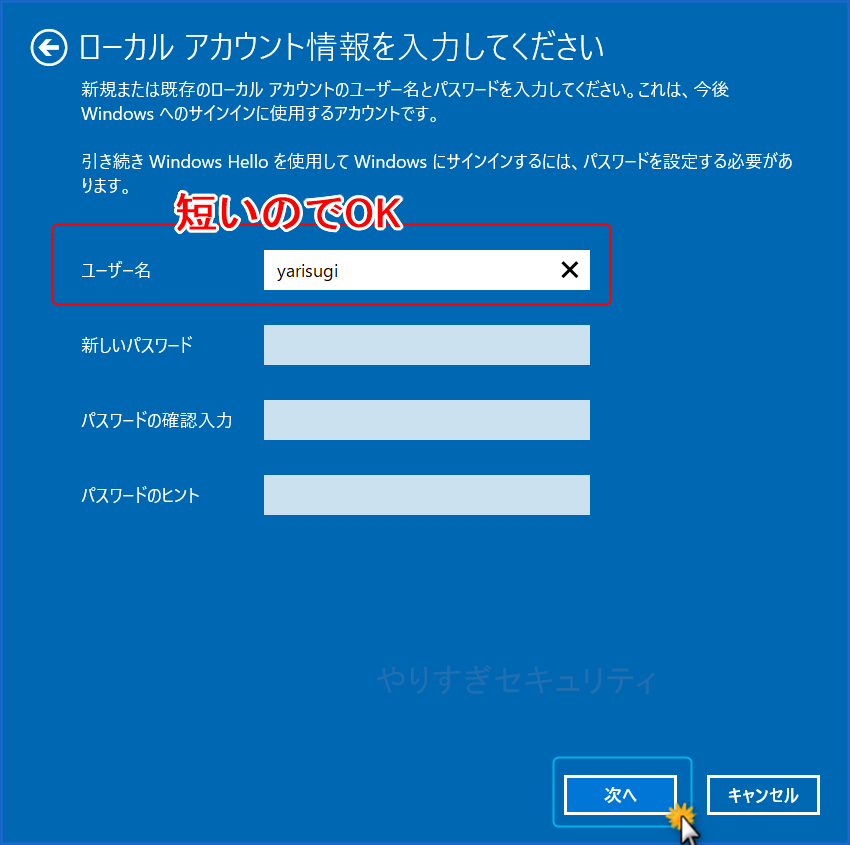

本人確認を案内どおりにすませ、ユーザー名は覚えやすい短いものでOK(日本語はバグりがちなので念のため禁止)。

このアカウント情報を今後YubiKeyを差し込みながら(NFCならかざす?)使うことになる。

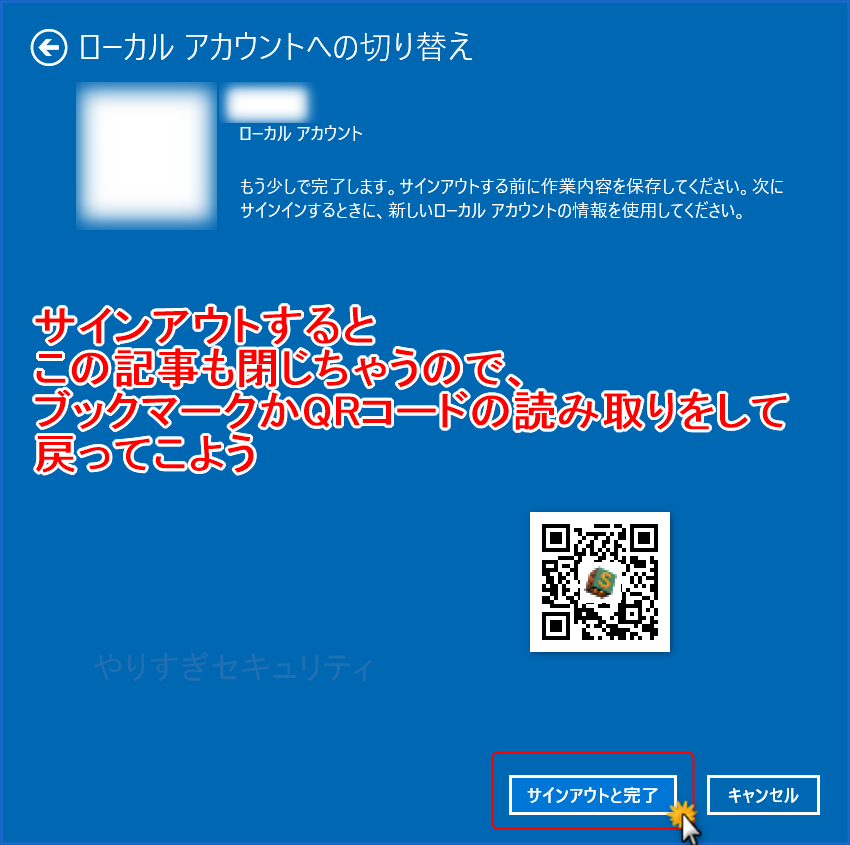

あとは「サインアウトと完了」を押すとサインアウト → Windows起動時サインインに移動するので、何かやりかけならそれらを保存。

そして先程設定したアカウント情報を求められる。

といっても、以前のサインイン方法(生体認証やPIN)はまだ残っているためそちらで入ってもOK。

残っていないのなら保険がないので要PIN設定追加。

元々ローカルアカウント専用の「詰み防止策」

Microsoftアカウントからローカルアカウントへ切り替えた方は、設定済みのためYubico Login for Windowsダウンロードとインストールまで読み飛ばそう。

Microsoftアカウントからの切り替えと違い、BitLockerの回復キー確認について何も言われないはずのため、スキップしていいだろう。

気になる方は確認しておくといいが、やりすぎセキュリティ的には無意味判定。

参考Windows 10 での BitLocker 回復キーの検索

私はローカルアカウントでBitLockerを有効化できるか知らないし、パスワードは強制的に設定されているものとして話を進めるね∩(・∀・∩

Windows HelloのPIN設定をして、ローカルアカウントパスワード以外の認証方法で入れるよう、裏口入場を一時的に増やそう。

参考Windows 10(Windows Hello 暗証番号 PIN を設定する) | Windows入門ガイド | パナソニック パソコンサポート

※詰まないよう必ず保険をかける。なお、PINは後で削除するため簡単なものや使い回しでOK。

そして、いつも入力していないであろうユーザー名の確認をして、メモしておこう。

今後はこのユーザー名を毎回入力することになるため、長いなら再設定するといい。

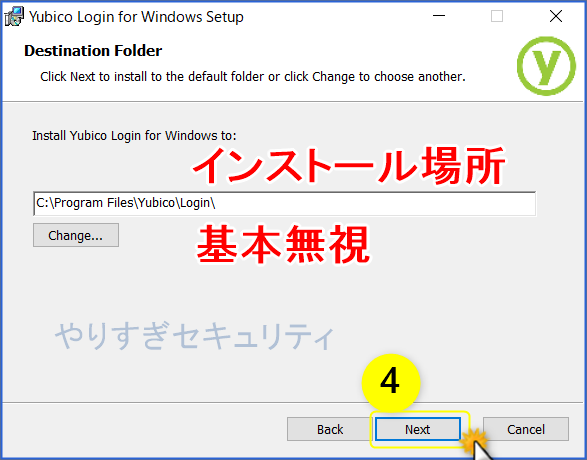

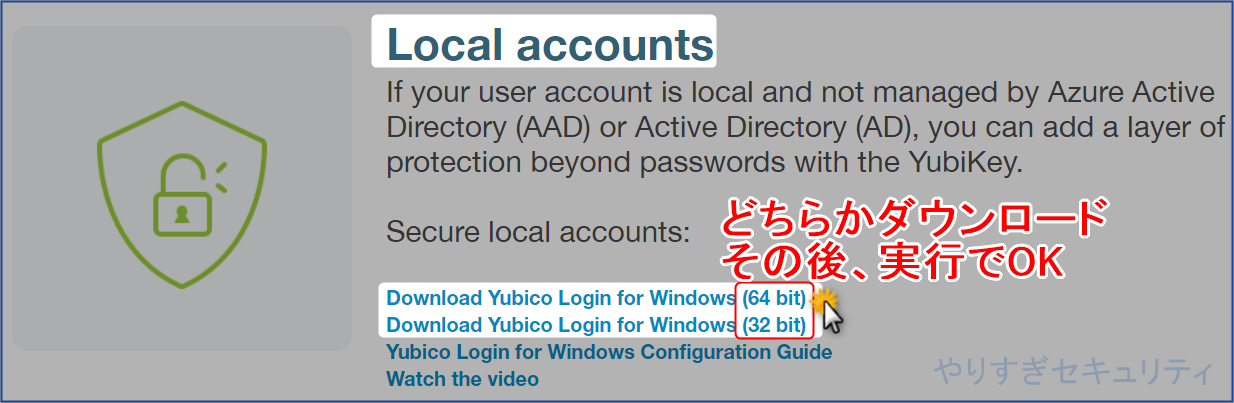

Yubico Login for Windowsダウンロードとインストール

ローカルアカウント前提のため、していないなら【要確認】Microsoftアカウントからローカルアカウントへ切り替えまで戻ろう。

この記事の通りなら、「ローカルアカウント以外の認証方法(今まで使用していたPINや生体認証のWindows Helloシリーズ)をあえて残している」=そちらでサインイン可能なはずなので最終確認。Windowsキー+Lでロックし、YubiKey以外のサインインが使えたら続行していい。それらは設定ミスの際、「裏口入場詰み保険」として使う。

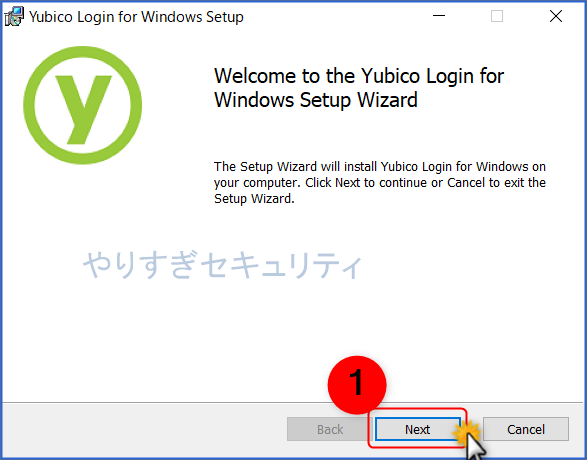

公式から「Local accounts(ローカルアカウント)」にある「Download Yubico Login for Windows」の64bit版(ほぼこっち)か32bit版(絶滅危惧種)どちらかをダウンロード。

bit確認Windows10 – 32ビット版か64ビット版かを確認 – PC設定のカルマ

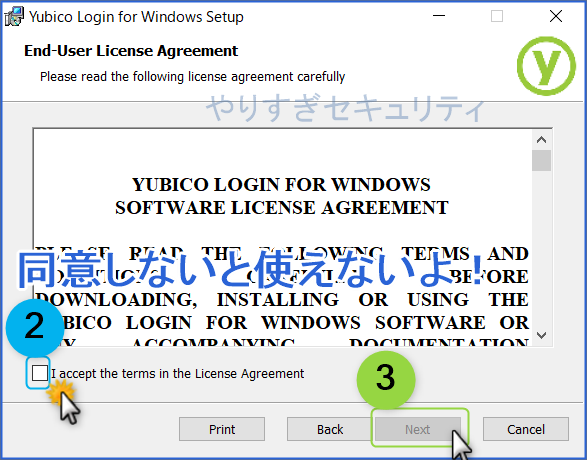

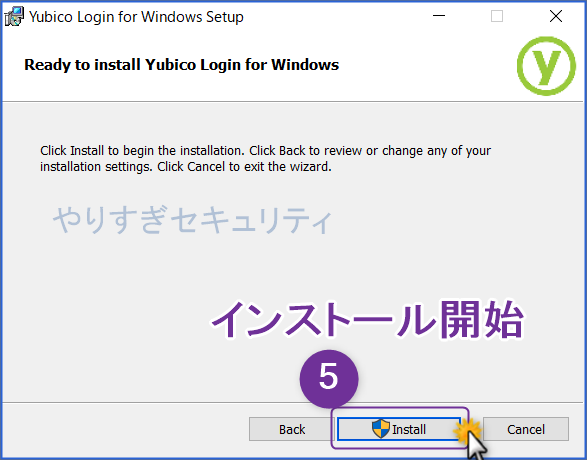

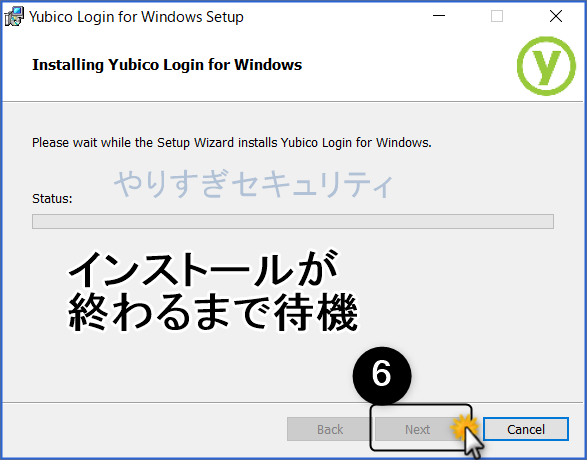

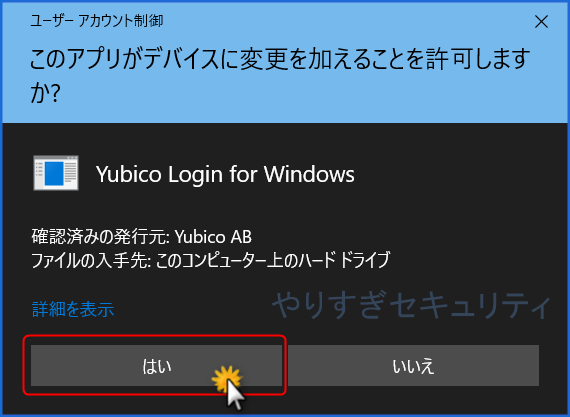

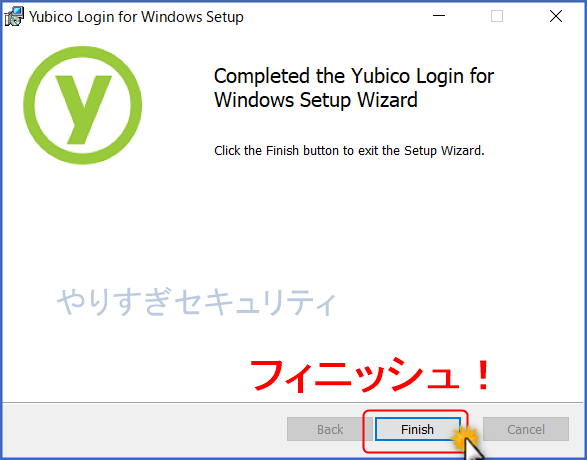

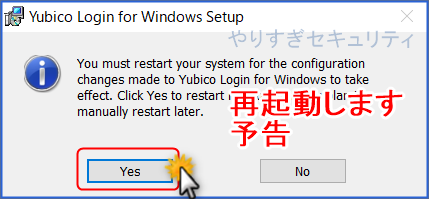

ダウンロードしたものをインストールするため、セットアップに従おう。

構成手順:ちゃんとした設定とリカバリーコードの発行

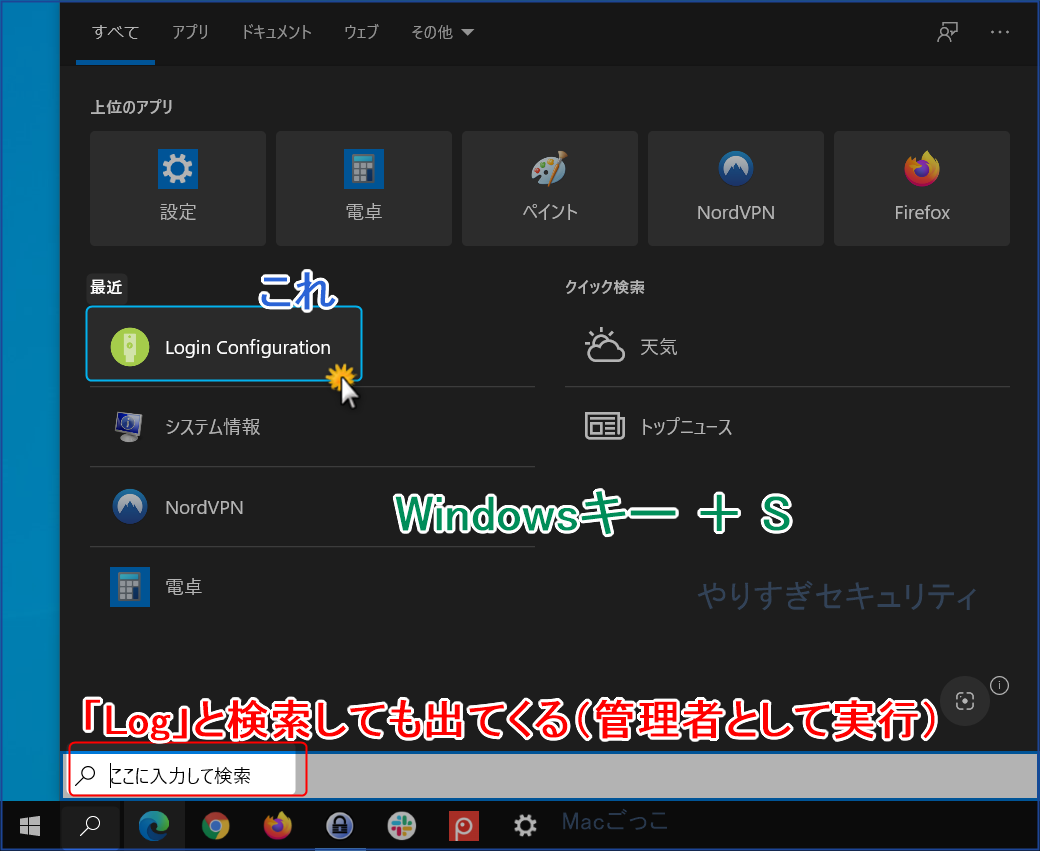

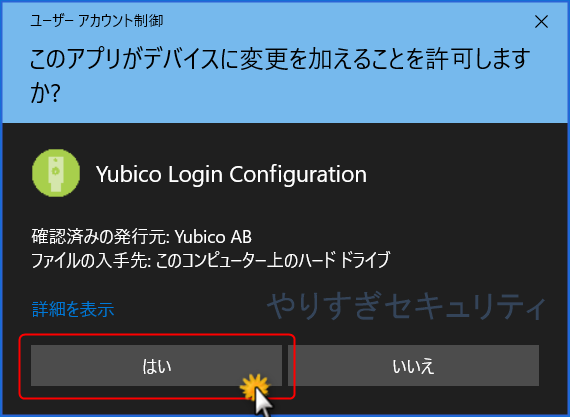

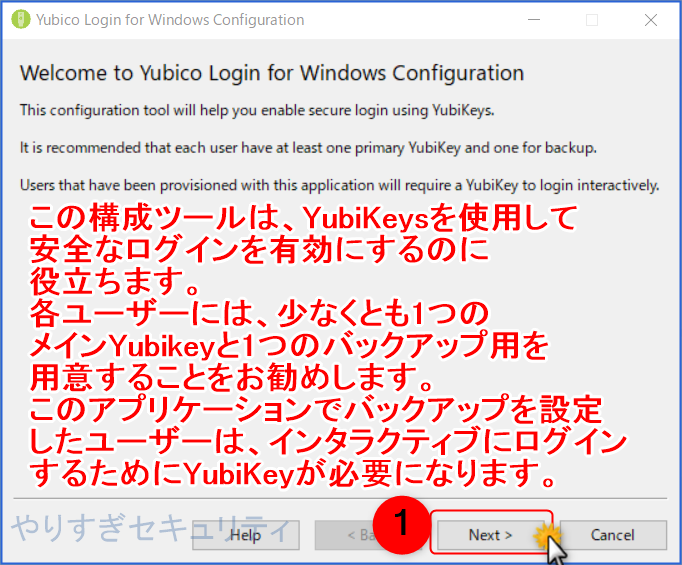

構成が終わっていないため、「Windowsキー+S」で「Login Configuration(ログイン設定)」を設定していく。

というか、リカバリーコードを発行しないのはまずい。

見つからないなら、初期設定だと「C:\Program Files\Yubico\Login」に「Yubico.Login.Config.exe」が保存されているのでダブルクリック。

公式の記述がわかりにくいとはいえ、登録ごとにを2回すればいいだけらしい。

Use a different YubiKey for each registration. If you are configuring backup keys, each user should have one YubiKey for the primary and a second one for the backup key.

引用:Primary and Backup Keys Yubico Login for Windows Configuration Guide – Yubico

登録ごとに異なるYubiKeyを使用します。バックアップキーを構成する場合、各ユーザーはメイン用に1つ、バックアップキー用に2つ目のYubiKeyを持っている必要があります。

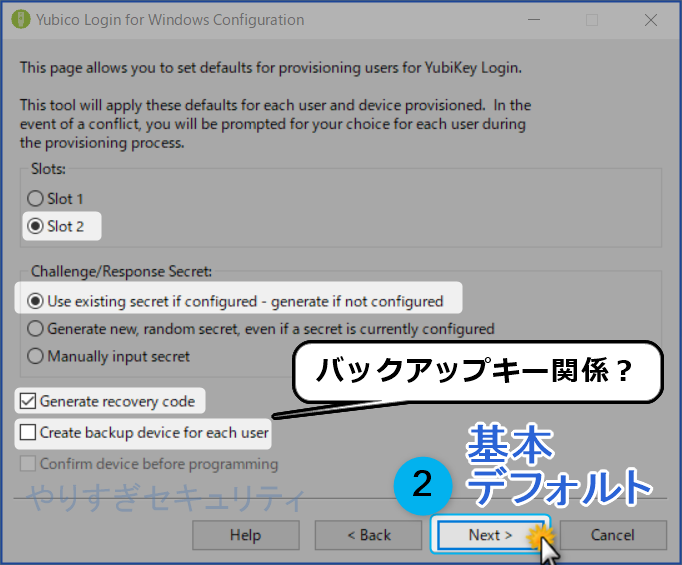

もしダメだった場合は「Generate recovery code(リカバリーコードを生成する)」の下にある「Create backup device for each user(ユーザーごとにバックアップデバイスを作成する)」にチェックを入れる必要があるかもしれない。

Create Backup Device for Each User: Use this option to have the provisioning process register two keys for each user, a primary YubiKey and a backup YubiKey. If you do not want to provide recovery codes to your users, it is good practice to give each user a backup YubiKey. For more information, refer to the Primary and Backup Keys section above.

引用:Create Backup Device for Each User Yubico Login for Windows Configuration Guide – Yubico

ユーザーごとにバックアップデバイスを作成する:このオプションを使用して、プロビジョニングプロセスにユーザーごとにプライマリYubiKeyとバックアップYubiKeyの2つのキーを登録させます。 ユーザーにリカバリコードを提供したくない場合は、各ユーザーにバックアップYubiKeyを提供することをお勧めします。 詳細については、上記の「プライマリキーとバックアップキー」セクションを参照してください。

「ユーザーごとに」と書いているため、パソコンを共有するケースの項目なのか、そこに個人を含むのかよくわからない翻訳となっていてどちらも試すしかなさそうだ。

また、リカバリーコードでもわかりにくい記述があるので要確認。

If you select to save a recovery code while provisioning a user for a second key, any previous recovery code becomes invalid, and only the new recovery code will work.

引用:Generate Recovery Code Yubico Login for Windows Configuration Guide – Yubico

ユーザーに2番目のキーをプロビジョニングするときにリカバリコードを保存することを選択した場合、以前のリカバリコードは無効になり、新しいリカバリコードのみが機能します。

リカバリーコードを発行した際に、もしかしたら1つ目は無効化され、2つ目しか使えないということだろう。

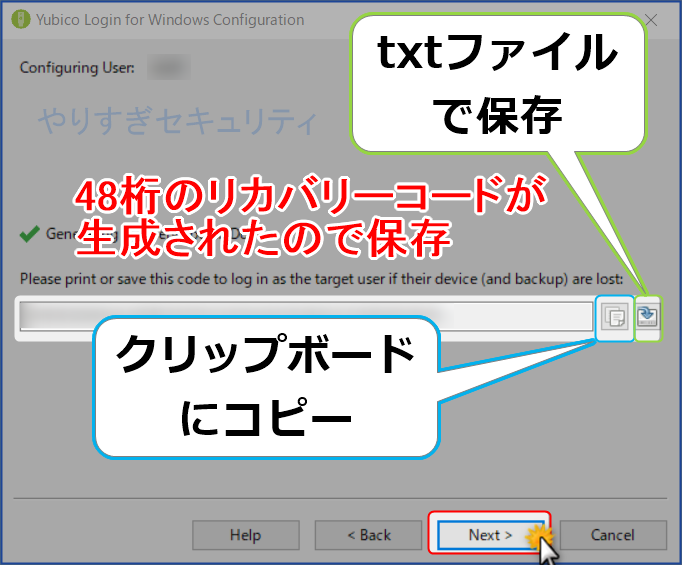

面倒なので2つ保存し、実際に使うときは2つ目から入力すればいい。48桁を……。

私なら2つ用意していても、Windowsログインに関しては意味不明だしリカバリーコードでごまかすかも(゚~゚o)

YubiKey 1つの方はデフォルトのままでOK、参考にしたのは公式のSpecify Configuration(構成を指定する)部分なので、意味不明ならチラ見しておくこと。

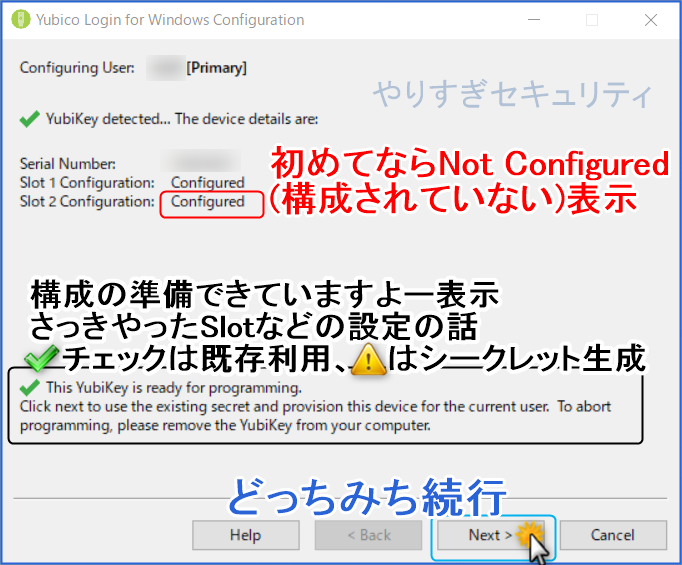

「YubiKeyに2つある「スロット2」に、チャレンジレスポンスという認証方法で使う既存のシークレットの指定、なければ生成するついでにリカバリーコードも生成」という設定をしている。

Slotだけ詳細をチラ見しておき、Slot1は上書きせずデフォルトのSlot2のままにしておこう(他にSlot2を使った覚えがあるなら上書きされてしまう模様)。

Slots: Select the slot where the challenge-response secret will be stored. All YubiKeys that have not been customized come pre-loaded with a credential in slot 1, so if you are using Yubico Login for Windows to configure YubiKeys that are already being used for logging into other accounts, do not overwrite slot 1.

引用:Yubico Login for Windows Configuration Guide – Yubico

スロット:チャレンジ/レスポンスシークレットが保存されるスロットを選択します。 カスタマイズされていないすべてのYubiKeyには、スロット1に資格情報がプリロードされているため、Yubico Login for Windowsを使用して、他のアカウントへのログインにすでに使用されているYubiKeyを構成する場合は、スロット1を上書きしないでください。

関係がありそうな方は、極力公式を確認して意味を理解しておくこと。

急に難しくない?

元々難しいことをやっているけど、さらに「プライマリーがプロビジョニングでインタラクティブ」とか言い出すからついていけない(゚~゚o)

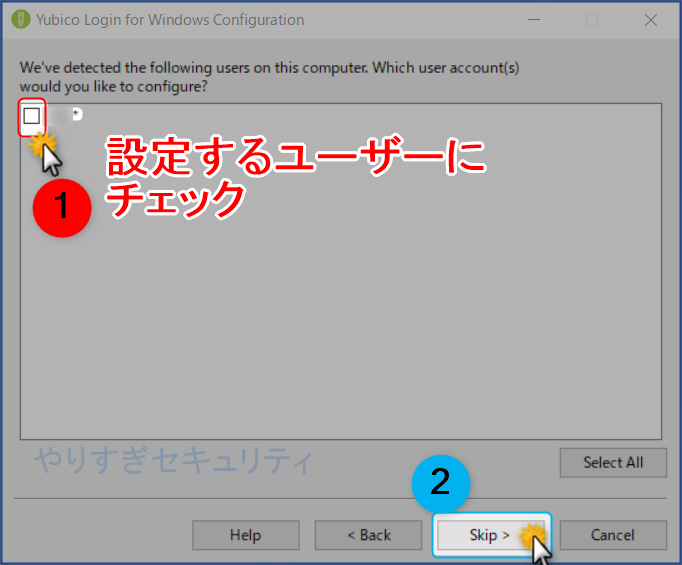

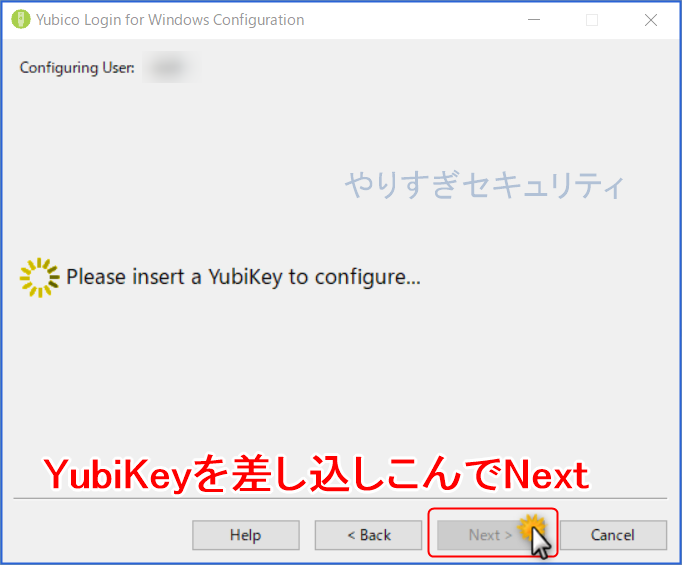

次に「表示されているローカルユーザー名」へ、今設定する構成を適用するためチェック。

ローカルアカウント名の横に「*」があると、すでにYubico Login for Windowsを設定済みのようで、私の場合は以前テストしたものが残っているから表示されている模様(初回テスト時はなかったはずだが、この記事のやり方の通りにすると*確定かも?)。「*」がなければそのまま設定、あったらあったでその設定に上書きされ、その後にリカバリーコードが生成される。

私は設定2回目のため緑チェックだが、初回は黄色!マーク(どっちみち続行)。

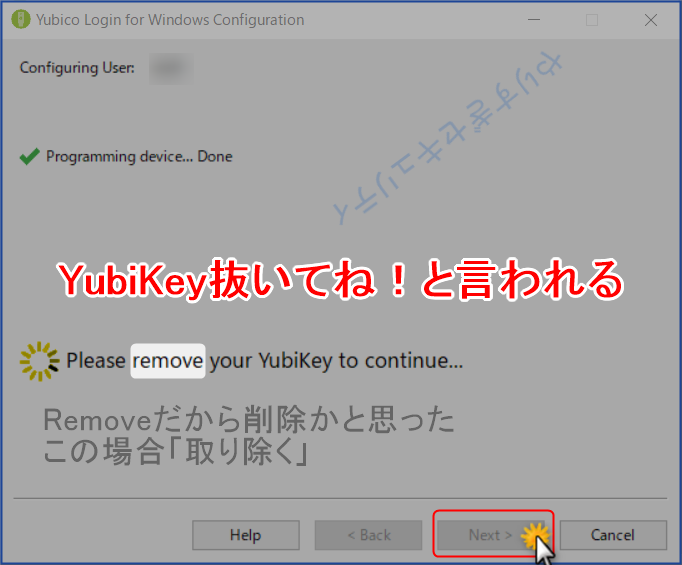

あとはリカバリーコードをどこかに保存してフィニッシュ。再起動は求められない。

リカバリーコードはサインイン時、パスワード入力欄の下に表示されている文字から入力可能。コード使用時でもユーザー名とパスワードは必須なので注意。

念のためまたロック(Windowsキー+L)→ YubiKey認証方法でサインインできるか確認しよう。

保存場所は以下推奨。考えなしにパスワード管理ソフトへ入れると詰む。

散々言っているが48桁地獄のペナルティため、紛失しないように……。

また、公式の後半にKnown Issues(既知の問題点)が書いてあるので、この記事のとおりにやっておかしい状態なら目を通そう。

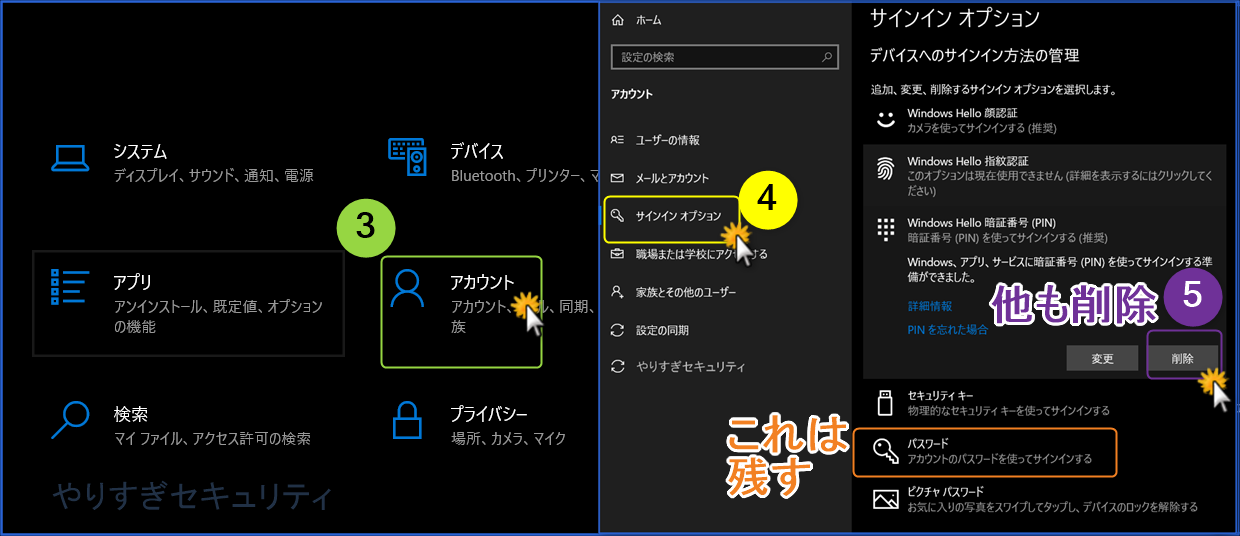

【わざと最後】ローカルアカウントパスワード以外のWindows Helloを削除

他のWindows Hello(生体認証・PIN)を設定している場合はそれらでもサインイン可能=YubiKey以外でもサインインできてしまうため(裏口入場)、それらでのサインイン方法を削除する。

万が一手順間違いで閉め出されても、裏口を最後まで残しておけば詰むことを避けられる。

デスクトップ左下のWindowsマーク → 設定 → アカウント → サインインオプションの「パスワード以外」、というかPINを削除しよう。

「PINを削除で生体認証も停止する」ためPINだけでよく、ピクチャパスワードをお使いならそれも削除。

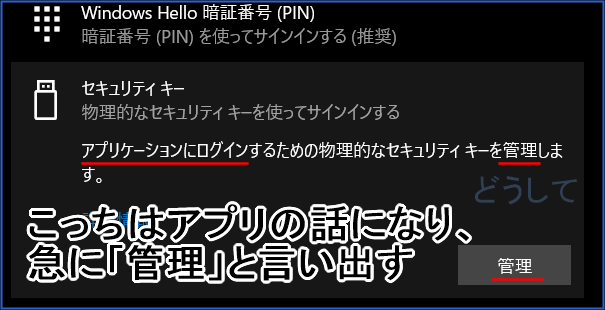

セキュリティキーは起動時サインイン用ではないので無視。

削除したら一度Windowsをロック(Windowsキー+L)、パスワード入力欄の下に「サインインオプション」と他の認証方法が表示されないのなら成功。

これで2段階認証の全てが完了した。

以上の設定方法はYubiKey屈指の面倒さなので、以下の対応サービスを参考にしてヌルい設定を堪能しよう。

スタバでYubiKeyを使えば、すごくデキる人にしか見えない。

YubiKeyを使う人はスタバで使わないでしょ

流し読み推奨:YubiKeyの解除

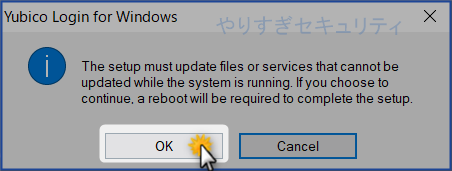

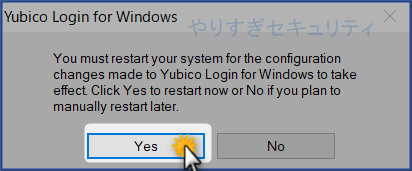

公式に解除の仕方は載っていないが、実験した結果Yubico Login for Windowsをアンインストールするだけで完了した。

実際に消すタイミングは、「再度設定時の指定したSlotへ上書き」といった仕様なのだろう。※「使わないならちゃんと消す必要がない」という意味。

アンインストール時は以下の英語が2回出現。要するに「再起動してアンインストールを完了するよ」ということである。

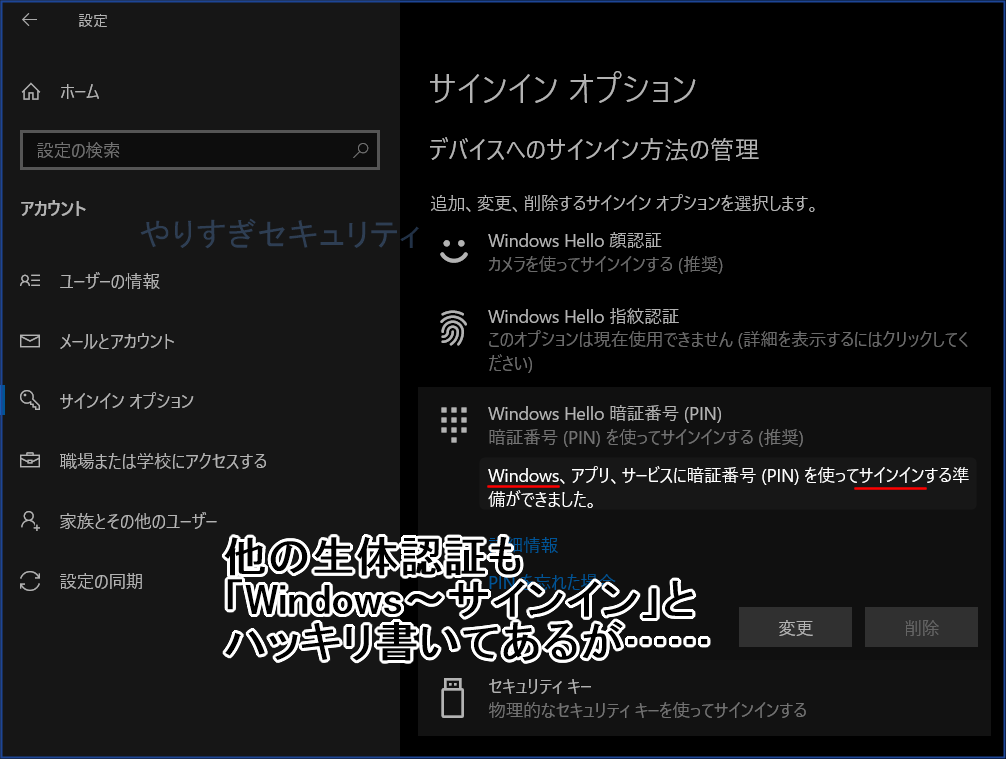

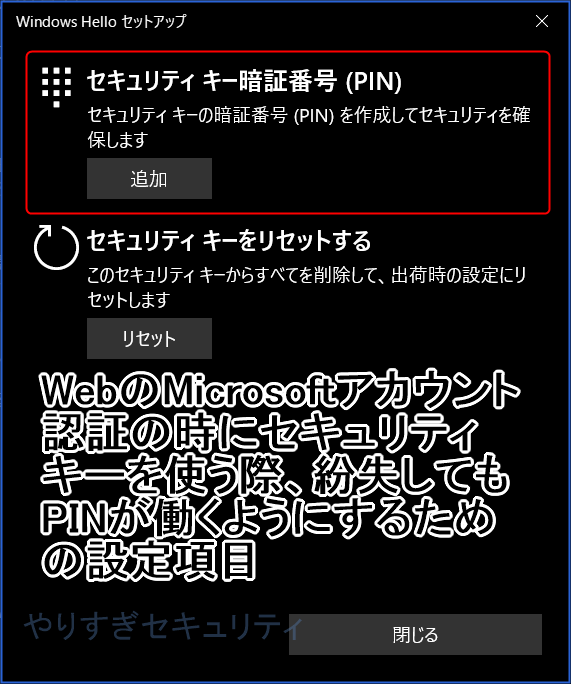

苦言:Windows起動時サインイン(ログイン)にキーのパスワードレスは存在しない

よーく見ると、他の認証方法では「Windowsのサインイン……」などと書いてあるのに、セキュリティキーには「アプリケーションの管理」としかない。

そのままセキュリティキーを進めると、やっぱりサインインの話ではなくセキュリティキーにPINを設定する話しか出てこない。

このPINは「セキュリティキー紛失時にそれだけでWebログインされるリスク」を減らすためのものである(もはやパスワードレスではない)。

そして、公式にも「Webで」としか書かれていない。

セキュリティ キーは、Web でサインインする場合にユーザー名とパスワードの代わりに使用できるハードウェア デバイスです。

引用:Windows 10 のサインイン オプションとアカウント保護

そもそも、他の起動時サインイン認証方法設定場所に「セキュリティキー」とあるのがすべての元凶で、大変紛らわしい。

そういうわけで、YubiKeyを使ったパスワードレスを諦め目次に戻って設定するか、YubiKeyの導入をするといい。